Ich male gerade mögliche Netzwerkstrukturen für mein Heimnetzwerk auf

-

@AlienJay pihole ins interne VLAN und dann Regeln, die DNS auf den pihole aus den anderen VLANs erlauben. mehr aber auch nicht. das ist easy peasy.

-

@AlienJay exakt so. @helpsterTee

-

@AlienJay Ich habe eine relativ ähnliche Topologie zu Variante 2 im Einsatz. Der Router ist ja gewissermaßen in allen vier Zonen (als Gateway, DNS-Resolver und ggf. DHCP-Server). Man kann dann die Routings zwischen den Subnetzen mit der Firewall sehr gut steuern.

@lzog Ja, die Idee ist dahinter, dass jedes Netz sein eigenes Segment hat. In jedem Netz wäre der Router die 192.168.###.1 und damit das Gateway des VLANS. Der Router würde auch für jedes VLAN einen DHCP zur Verfügung stellen. Das deckt openWRT alles ab.

Was ich im Bild vergessen habe, das ist mein PiHole. Das würde ich in die Zone mit dem Router stellen und die DHCP-Server liefern dess Adresse in dem Netz als DNS aus. Über entsprechende Routingeinträge ist das dann darstellbar -

@AlienJay guckst Du hier: https://openwrt.org/docs/guide-developer/mdns

@mc Merci

-

@AlienJay immer gerne

-

@lzog Ja, die Idee ist dahinter, dass jedes Netz sein eigenes Segment hat. In jedem Netz wäre der Router die 192.168.###.1 und damit das Gateway des VLANS. Der Router würde auch für jedes VLAN einen DHCP zur Verfügung stellen. Das deckt openWRT alles ab.

Was ich im Bild vergessen habe, das ist mein PiHole. Das würde ich in die Zone mit dem Router stellen und die DHCP-Server liefern dess Adresse in dem Netz als DNS aus. Über entsprechende Routingeinträge ist das dann darstellbar@AlienJay klingt sinnvoll!

-

@AlienJay pihole ins interne VLAN und dann Regeln, die DNS auf den pihole aus den anderen VLANs erlauben. mehr aber auch nicht. das ist easy peasy.

@mc Und mir ist gerade bewusst geworden, dass wenn ich in der Firewall alle DNS Anfragen aus den VLANS blocke, die nicht zum PiHole gehen, dann habe ich auch gleichzeitig Apps, die DNS-Server im Internet direkt abfragen um PiHoles zu umgehen abgeblockt.

-

@AlienJay easy...du blockst einfach alle DNS-Anfragen, die nicht auf den Pihole oder das Gateway gehen. Auf dem Gateway sollte natürlich auch der pihole als DNS-Server eingetragen sein.

-

Ich brauche mal wieder eure #Followerpower.

Ich plane meine #Fritzbox gegen einen #openWRT #Router zu ersetzen.

Ich möchte 4 Netzwerkzonen haben.

VLAN1: Meine Homezone

VLAN2: IoT Geräte

VLAN3: Gastnetz

VLAN4: Über VPN mit UK verbundenGeräte: 1 NAS und ein Sonos Soundsystem

Welche Verbindungen sollen möglich sein?

Aus der Homezone möchte ich die IoT Geräte erreichen

Aus der UK Zone möchte ich das NAS und das Sonos erreichen. Ggf. Sonos auch aus dem Gastnetz.Mir fallen 3 mögliche Architekturen dafür ein, die ich mal bildlich dargestellt habe.

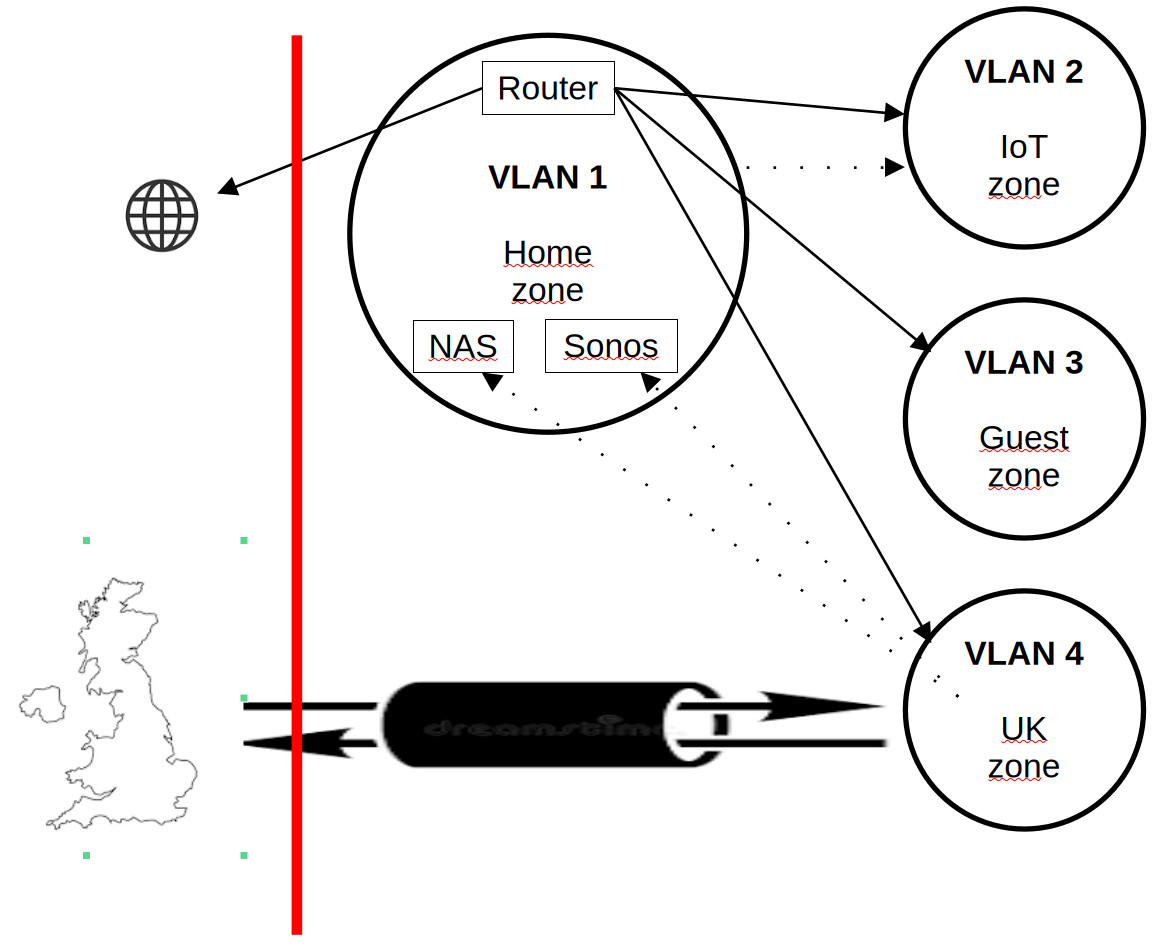

Bild 1:

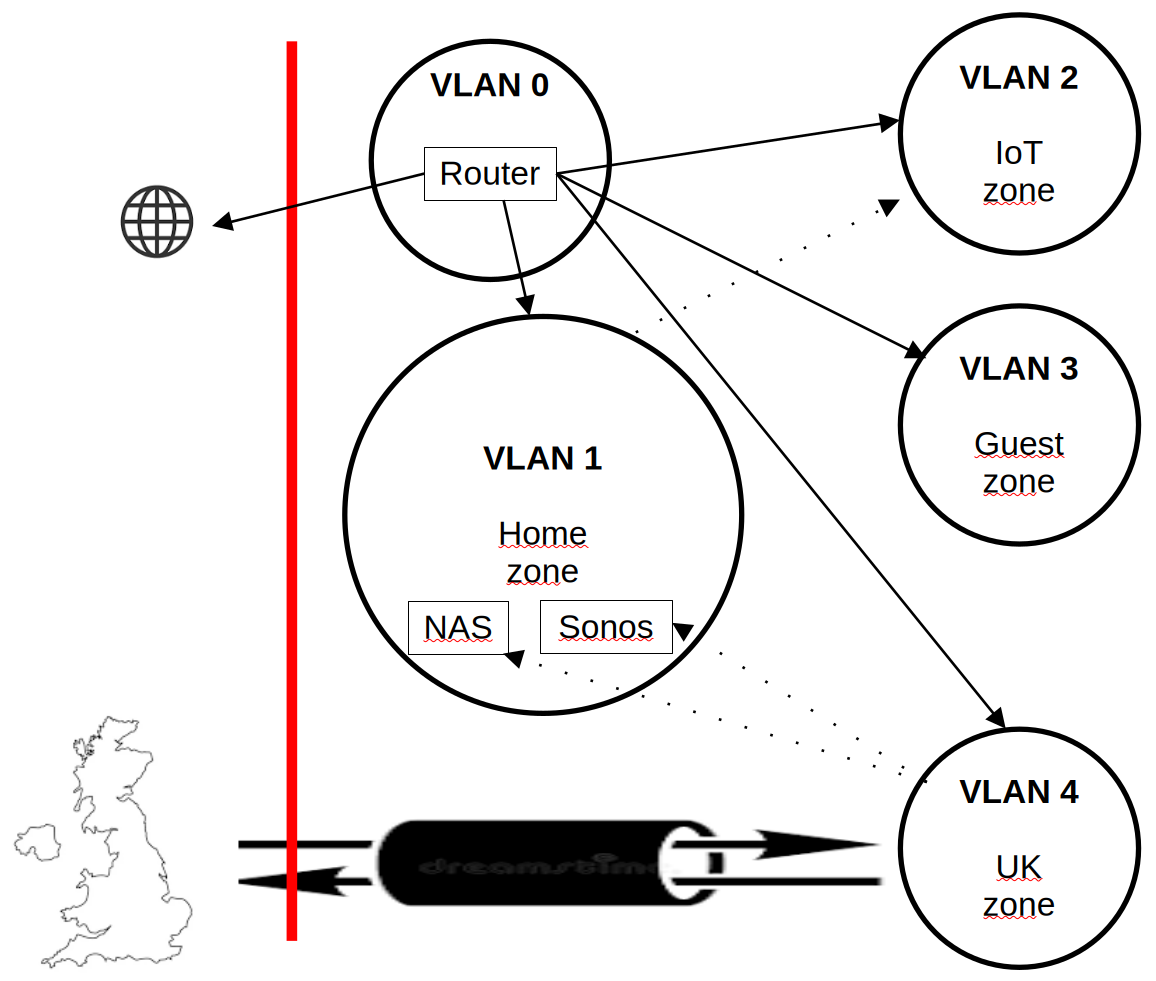

4 Zonen. Der Router steht in der Homezone mit drin. Ebenso das NAS und das Sonos. Der ganze Internet-Verkehr aus den drei anderen VLANS würde dann quasi dort durchgeroutet werden.Bild 2:

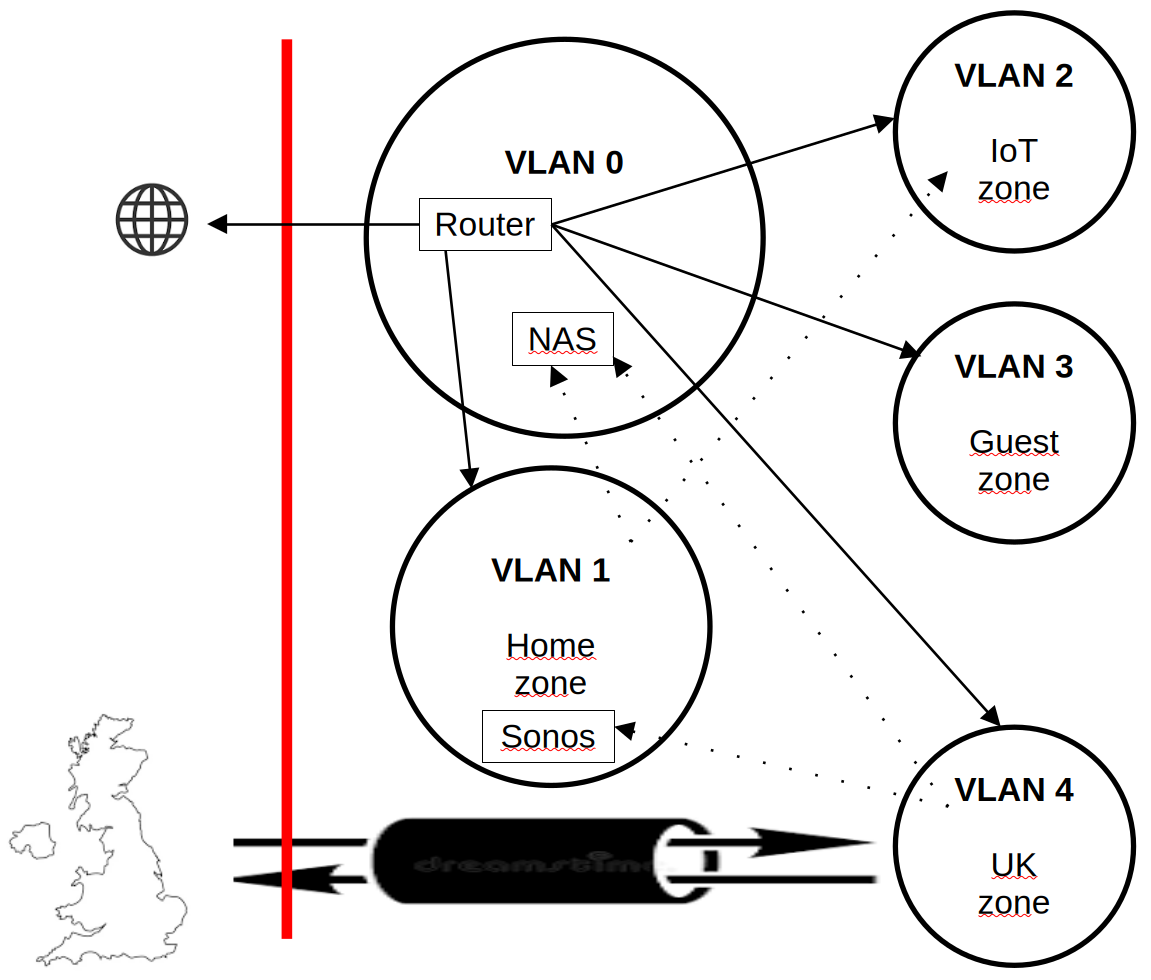

Der Router kommt in eine eigene Zone. Die 4 VLANS sind alle isoliert, so das der Internettraffik nicht durch eines der anderen läuftBild 3: In die Zone des Routers kommt zusätzlich das NAS mit rein.

Was würdet ihr machen? Vorschläge?

@AlienJay

Wir wollen mehrere Fritzboxen in Serie schalten, um benachbarte Räume

einer Wohngemeinschaft mit Internet zu versorgen. Pro Raum eine Box mit

eigenem Subnetz für dort vorhandene IP-Geräte.Verbindung jeweils über Menüpunkt Internet/Zugangsdaten (Wlan/Ethernet)

Bisher haben wir es mit vier unterschiedlichen Boxen geschafft.

Es funktioniert mit: 7320, 7390Bei einigen Boxen klappt es, bei anderen vom gleichen Typ leider nicht.

Hat jemand Erfahrung, welche Einstellungen entscheidend sind ? -

R relay@relay.mycrowd.ca shared this topicR relay@relay.an.exchange shared this topic